cissp读书笔记-访问控制(AIO5)

更新日期:

知识提纲:

身份标识方法和技术

身份验证方法、模型和技术

自主访问控制、强制访问控制和非自主访问控制

可问责性、监控和审计实践

发射安全和技术

入侵检测系统

访问控制实践和技术中可能遇到的安全威胁

访问控制是一种安全手段,控制用户和系统如何和其他系统和资源进行通信和交互。

访问是在主体和客体之间进行的信息流动。主体是一个主动的实体,它请求对客体或客体的数据进行访问。

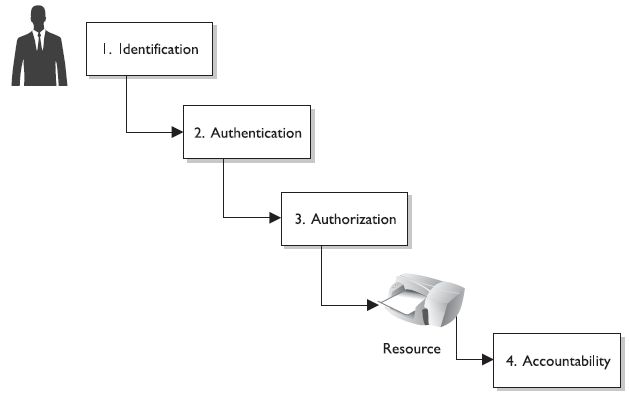

一般来说,主体访问客体的步骤是:

1.身份标识

2.身份验证

3.授权

4.访问资源

5.可问责性

这个人是他所宣称的哪个人吗?这个人是谁?如何进行身份标识和验证呢?

一般来说,有3种因素能够用于身份验证:

1.“某人知道的内容(根据知识进行身份验证)”:密码、PIN、预留问题(母亲姓氏)

2.“某人所拥有的物品(根据所有权进行身份有验证)”:钥匙、门卡、访问卡、证件、票据

3.“某人的身份(根据特征进行身份验证)”:生物特征、物理特征

强身份验证包括3种身份验证方式中的两种,创建或者发布安全身份应当包含3个关键点:唯一性、非描述性和签发。

唯一性:每个用户必须具有有用于问责的唯一ID

非描述性:任何凭证都应当不表明账户的目的

签发:这些元素由另一个权威机构提供,用于证明身份

密码管理方法

密码同步:降低保留不同系统的不同密码的复杂度

自助式密码重设:通过允许用户重新设置密码,减少服务台人员收到求助电话的数量

辅助式密码重设:为了服务台减少有关密码问题的决策过程,这包括使用其他类型的身份认证机制(生物测定学、令牌)进行身份认证

遗留单点登录:SSO

密码攻击的手段:

电子监控

访问密码文件

暴力破解

字典攻击

社会工程

彩虹表

授权

访问准则(角色、组、位置、时间、事务处理类型)

默认为拒绝访问

知其所需(最小特权原则):个人应当只被允许访问为履行其职责所需要的信息

单点登录

单点登录技术:

Kerberos

SESAME

安全域

目录服务

瘦客户端

访问控制模型:

自主访问控制

强制访问控制

角色型访问控制

可问责性:审计功能能确保用户的动作可问责,验证安全策略已实施,并且能够用作调查工具。